VLAN vs. 子网:网络隔离的深度解析

一、 核心困惑:为什么有了子网还需要 VLAN?

我们的讨论始于一个非常经典的问题:

“既然最终要通过三层设备(如路由器、三层交换机)才能实现不同网段间的通信,那为什么不直接用不同的 IP 子网来隔离网络,而要多此一举地使用 VLAN 呢?”

这个问题之所以深刻,是因为它直接挑战了网络分层模型中,**第二层(数据链路层)与第三层(网络层)**存在的意义和协作关系。

核心答案

VLAN 解决了 IP 子网(三层)无法解决的二层问题。

仅用 IP 子网进行隔离,无法阻止二层网络中的广播风暴和底层攻击。VLAN 通过在二层创建独立的广播域,从物理底层(逻辑上)隔离了流量。因此,VLAN(二层基础)和 IP 子网(三层规划)是互补关系,而非替代关系。

二、 二层与三层隔离的区别

VLAN 和 IP 子网在 OSI 模型中处于不同层次,因此它们提供的是两种性质完全不同的隔离。

2.1 二层隔离 (VLAN)

- 层面: 工作在 数据链路层 (L2)。

- 机制: 核心是 分割广播域。交换机通过识别以太网帧中的 802.1Q VLAN 标签 来严格限制帧的转发。

- 铁律: 一个 VLAN 中的帧(无论其目标 MAC 地址是什么,也无论是广播、组播还是未知单播),绝对不会被转发到一个属于其他 VLAN 的端口。

- 效果: 就像在办公大楼里建造了无法穿透的“实体墙壁”。彻底隔绝了墙两边任何形式的二层通信。即使你在墙这边大喊(发送 ARP 广播),墙那边也绝对听不见。

2.2 三层隔离 (IP 子网)

- 层面: 工作在 网络层 (L3)。

- 机制: 核心是 逻辑寻址与路由。设备查看 IP 包的目标 IP 地址,并与自己的子网掩码进行比较,以判断目标是否在同一网段。

- 逻辑: 如果目标在不同网段,设备会将包发给网关(路由器)。路由器再根据路由表决定如何转发。

- 效果: 就像给不同的大楼分配了不同的“邮政编码”。默认情况下,不同邮编区域的信件(IP 包)无法直接送达,必须经过邮局(网关)进行分拣和中转。

2.3 总结与对比

为了更清晰地展示区别,请看下表:

| 特性 | 二层隔离 (VLAN) | 三层隔离 (IP 子网) |

|---|---|---|

| OSI 层次 | 数据链路层 (L2) | 网络层 (L3) |

| 核心机制 | 分割广播域 (Broadcast Domain) | 逻辑地址寻址 (Logical Addressing) |

| 隔离对象 | 以太网帧 (Frame) | IP 数据包 (Packet) |

| 识别方式 | VLAN ID (802.1Q Tag) | IP 地址 & 子网掩码 |

| 关键设备 | 交换机 (Switch) | 路由器 / 三层交换机 |

| 隔离力度 | 物理级隔离 (广播/单播全不通) | 逻辑级隔离 (依赖路由策略) |

| 比喻 | 房间的墙壁 | 门牌号与邮编 |

三、 为什么单纯用 IP 子网隔离是不够的?

如果我们不使用 VLAN,只把所有电脑都接在同一个巨大的二层网络(大交换机)里,然后给不同部门分配不同的 IP 网段(例如财务部 192.168.1.x/24,销售部 192.168.2.x/24),会发生什么?

3.1 广播风暴 (性能灾难)

这是最致命的问题。IP 子网的逻辑划分无法阻挡二层的物理广播。

- 场景: 电脑 A 发出一个 ARP 请求(广播帧),或者系统发出 DHCP Discover 报文。

- 结果: 这个广播帧会泛洪到交换机的所有端口。

- 后果: 网络中每一台设备(无论它属于哪个 IP 子网)都会收到这个垃圾流量,并被迫消耗 CPU 去处理它(拆包发现不是找自己的,再丢弃)。当设备达到几百台时,广播流量会指数级上升,导致网络拥塞甚至瘫痪。

3.2 安全漏洞 (隔离形同虚设)

虽然不同 IP 子网之间默认无法直接 Ping 通(因为三层逻辑限制),但它们在二层是连通的。

- ARP 欺骗: 黑客可以将自己的 IP 改为目标子网的 IP,或者直接发送伪造的 ARP 报文,欺骗网关或其他主机。

- 嗅探: 在共享的二层网络中,混杂模式下的网卡更容易捕获到不属于自己的数据包。

- DHCP 冲突: 一台私接的路由器可能会给整个网络分配错误的 IP 地址,导致全网断网。

3.3 管理混乱

如果不划 VLAN,所有设备的物理位置和逻辑网段没有强制绑定关系。网络管理员很难定位某台特定 IP 的设备到底接在哪个交换机的哪个端口上。

四、 正确的设计模式:VLAN + 子网

在现代网络设计中,"一个 VLAN 对应一个 IP 子网" (One VLAN = One Subnet) 是绝对的最佳实践。

4.1 为什么要一一对应?

- 清晰的边界: VLAN 定义了广播的物理边界,子网定义了路由的逻辑边界。两者重合,使得网络拓扑最清晰。

- 易于管理: 看到 VLAN ID 就能知道 IP 网段,看到 IP 地址就能知道所在的 VLAN。

- 故障排查: 如果网络不通,可以快速判断是二层 VLAN 配置错误,还是三层路由配置错误。

4.2 协同工作流程

- 二层 (VLAN): 先用 VLAN 把大网络切成一个个互不干扰的小隔间(广播域)。墙壁建好了。

- 三层 (IP): 给每个小隔间分配一个独立的 IP 网段。门牌号挂好了。

- 网关 (路由): 在每个小隔间里安放一个网关(VLANIF 接口),作为通往外部的出口。门开好了。

五、 实例分析:二层与三层的协同工作

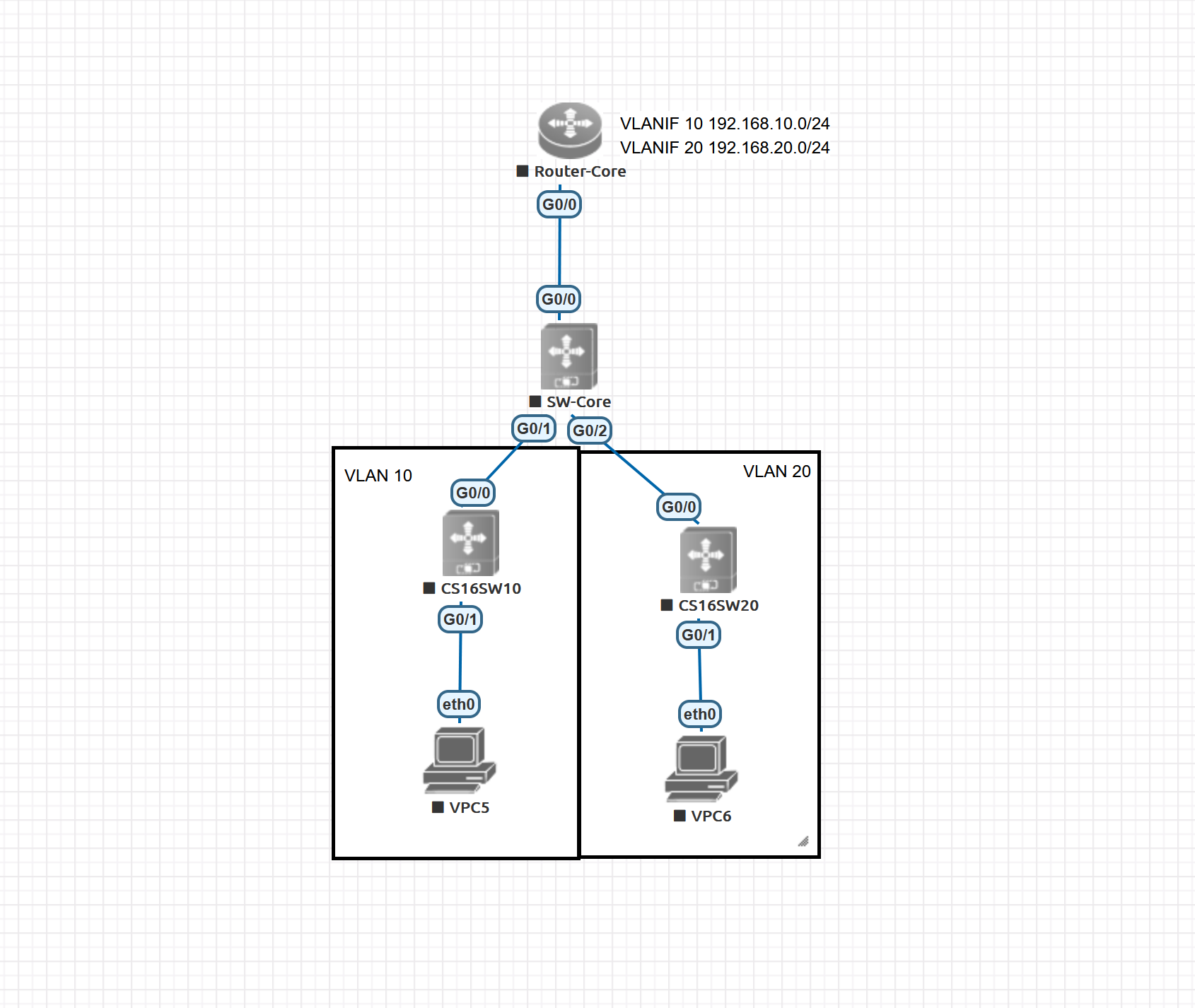

为了更直观地理解这一切,让我们通过下面的典型拓扑图来分析数据包的旅程:

5.1 场景一:广播风暴的抑制 (VLAN的作用)

- 如果没有VLAN:假设我们将 VPC5 (

192.168.10.5/24) 和 VPC6 (192.168.20.6/24) 放在同一物理交换网络中,但不划分 VLAN。此时,当 VPC5 发出一个广播帧(例如 ARP 请求),这个帧会传遍整个二层网络:CS16SW10->SW-Core->CS16SW20->VPC6。网络中的每一台设备都会收到这个广播。 - 有了VLAN(如图所示):VPC5 位于 VLAN 10。当它发出一个广播帧,

CS16SW10和SW-Core只会将这个帧转发给其他同属于 VLAN 10 的端口。通往CS16SW20的G0/2端口不属于 VLAN 10,因此广播帧绝对不会被转发过去。广播被有效地限制在了 VLAN 10 内部。

5.2 场景二:跨 VLAN 通信 (二层与三层的协作)

现在,让我们看看 VPC5 (192.168.10.5) 是如何 Ping 通 VPC6 (192.168.20.6) 的:

- 判断目标:VPC5 通过子网掩码判断出

192.168.20.6是一个远程地址,因此它知道不能直接发送 ARP 请求找 VPC6,而是需要将数据包发给自己的网关。 - 寻找网关 (L2):VPC5 的网关是

Router-Core上的 VLANIF 10 接口(假设为192.168.10.1)。VPC5 在 VLAN 10 内部发送 ARP 广播,请求192.168.10.1的 MAC 地址。 - 网关响应 (L2):

Router-Core收到 ARP 请求,通过其 VLANIF 10 接口回应自己的 MAC 地址(MAC_GW)。 - 封装发包 (L2+L3):VPC5 构建一个 IP 包(

源IP: 10.5,目标IP: 20.6)。然后,它将这个 IP 包封装在一个以太网帧中,头部为:源MAC: VPC5,目标MAC: GW。 - 二层转发:这个帧在 VLAN 10 内被一路转发,送达

Router-Core。 - 三层路由 (核心):

Router-Core收到帧,解开后看到 IP 包。它检查路由表,发现目标网络192.168.20.0/24直连在自己的 VLANIF 20 接口。 - 寻找目标 (L2):

Router-Core现在需要将包发给 VPC6。它在 VLAN 20 内部发送 ARP 广播,请求192.168.20.6的 MAC 地址。 - 二次封装 (L2+L3):拿到 VPC6 的 MAC 后,

Router-Core将原始 IP 包封装在一个新的以太网帧中,头部为:源MAC: GW,目标MAC: VPC6。 - 最终送达:新帧在 VLAN 20 内被转发给 VPC6。

六、 深度场景分析:同 VLAN 不同网段 & 同网段不同 VLAN

为了彻底理解两者的区别,我们来看看两种错误或特殊的配置场景。

场景 A:同 VLAN,不同网段

- 配置: 两台 PC 接在同一个交换机同一个 VLAN,但 PC1 是

192.168.1.1/24,PC2 是192.168.2.1/24。 - 结果:

- 能 Ping 通吗? 不能。因为 PC1 发现 PC2 在不同网段,会将包发给网关,而不是直接发 ARP 给 PC2。

- 二层通吗? 通。PC1 发出的广播,PC2 能收到。

- 风险: 存在广播风暴风险,且容易发生 ARP 欺骗。

场景 B:同网段,不同 VLAN

- 配置: PC1 (

192.168.1.1/24) 在 VLAN 10,PC2 (192.168.1.2/24) 在 VLAN 20。 - 结果:

- 能 Ping 通吗? 不能。

- 为什么? PC1 计算发现 PC2 在同一网段,于是直接发 ARP 广播请求 PC2 的 MAC 地址。但是,VLAN 的墙挡住了广播。VLAN 10 的 ARP 请求永远到不了 VLAN 20。

- 结论: 三层逻辑认为不仅是邻居,还是亲兄弟;二层现实却是隔着万水千山。 这种配置属于严重的网络规划错误。

七、 总结与补充阅读

7.1 总结

- VLAN 是墙:在二层物理上阻断通信,防止干扰和窃听。

- 子网是路:在三层逻辑上规划路径,实现有序转发。

- 黄金法则:VLAN 用来隔离,路由用来互通。 先用 VLAN 把网络隔离得干干净净,再用路由把业务打通得明明白白。

7.2 补充阅读

本文的核心是 VLAN 与子网的隔离关系,但要真正深入理解数据在网络中的旅程,掌握数据包的结构、封装过程以及 IP 编址等基础知识至关重要。